自分のコードを実行していますか、それとも悪意のあるコードを実行していますか?

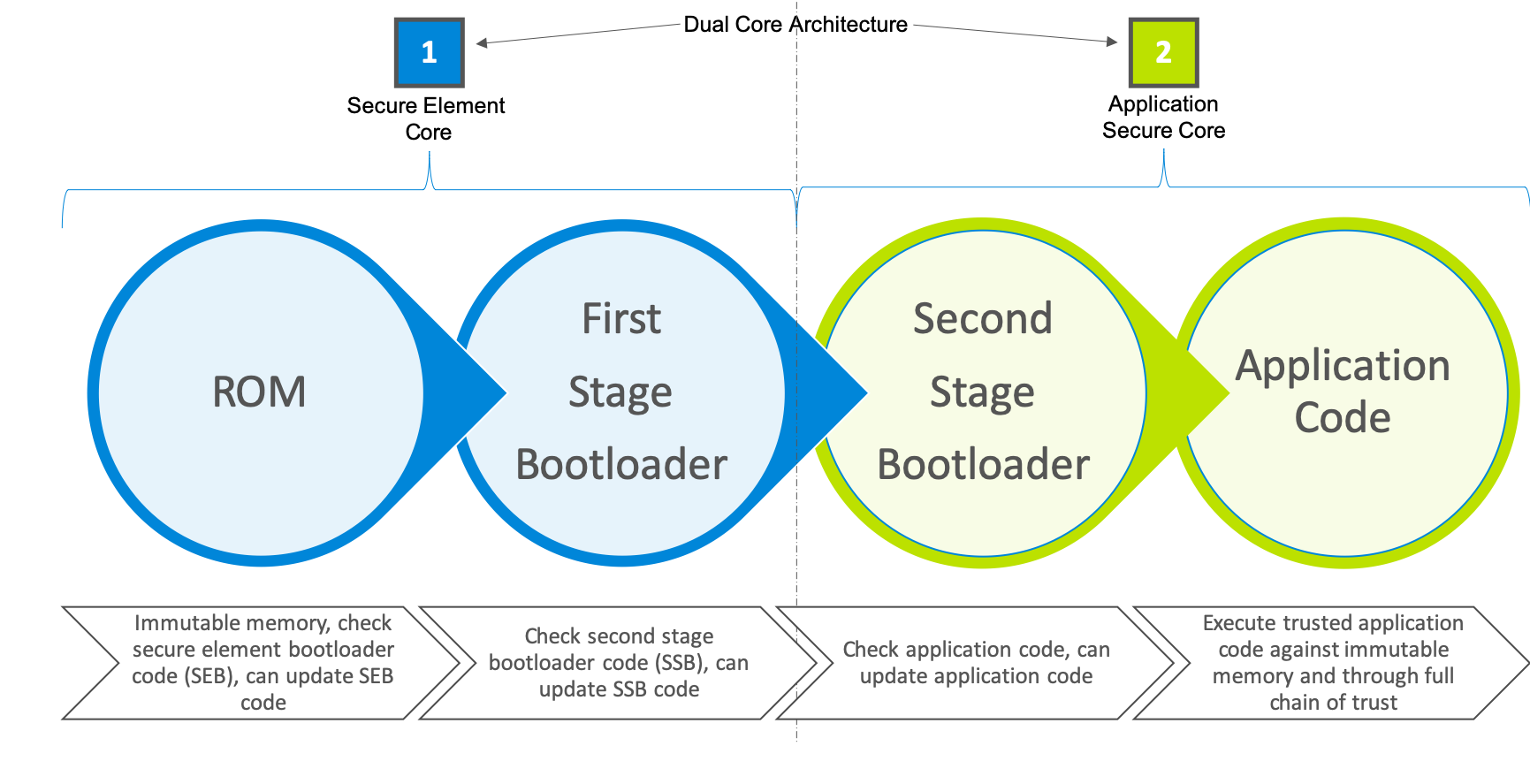

セキュアブートの一般的な実装は、コード認証に使用される公開鍵をワンタイムのプログラム可能なメモリに格納することで構成されます。公開鍵が元に戻せなくなると、対応する秘密鍵で署名されたコードのみが認証および実行できます。Silicon Labs の拡張型セキュアブートの実装は、信頼の基点とセキュアローダ(Root of Trust and Secure Loader :RTSL)を備えたセキュアブートと呼ばれます。RTSL によるセキュアブートは、信頼プロセスの完全なチェーンに従って追加のステップを実行します。デュアル・コア・アーキテクチャでは、プロセスはセキュアエレメントから始まります。コードは、セキュアな不変 ROM から始まり、一段目ブートローダの真正性を確認します。また、セキュアなローダを介して更新の有無もチェックします。セキュアエレメントが完全に検証され、利用可能になると、第2のコアは第2段階の認証を開始し、必要に応じて更新が適用されます。最終段階では、第2段階のブートローダがアプリケーション・コードをチェック、更新(該当する場合)、認証します。

脆弱性を発見しましたか?

当社の製品セキュリティ・インシデント対応チーム(PSIRT)は、当社製品で発見された脆弱性が確実に軽減され、責任を持って伝達されるようにする責任を負っています。セキュリティの脅威を検知した場合は、お知らせください。

セキュリティ通知の購読方法については、 こちらを参照してください。